Liste de partage de Grorico

Liste de partage de Grorico

Il y a donc trois familles de robots dans Swarmanoid :

Il y a donc trois familles de robots dans Swarmanoid :

- Les Eye-Bots : C'est une sorte de drone volant pouvant se fixer au plafond et filmer au alentour. Ce robot est là pour coordonner les autres robots, ce sont les yeux de l'essaim.

- Les Foot-Bots : Ce sont les pieds de l'essaim, ils peuvent se déplacer horizontalement et peuvent aussi accrocher d'autres robots pour les déplacer.

- Les Hand-Bots : Ce sont les mains de l'essaim, ils peuvent agripper des objets et se déplacer verticalement grâce à un grappin magnétique.

Ensemble ils forment un essaim capable de réaliser des tâches très complexe, comme aller voler un livre:

Les Eye-Bots font d'abord localiser l'objet, les Foot-Bots vont ensuite baliser le terrain et déplacer le Hand-Bots jusqu'à l'objectif.

Voici la vidéo de leur prouesse d'intelligence collective :

Ensemble ils forment un essaim capable de réaliser des tâches très complexe, comme aller voler un livre:

Les Eye-Bots font d'abord localiser l'objet, les Foot-Bots vont ensuite baliser le terrain et déplacer le Hand-Bots jusqu'à l'objectif.

Voici la vidéo de leur prouesse d'intelligence collective :

- Kilobot : Le petit robot vibrant qui travaille en groupe

- Innovation : Le drone sphérique du gouvernement Japonais qui a coûté moins de 1000$

- Vidéo : Des quadrocopters qui font jongler une balle

- Windoro : Le robot qui nettoie vos vitres comme un Roomba

Swarmanoid : Un film avec des robots collaboratifs qui executent des tâches complexes

Source : ieee.org

Article original publié sur Semageek® | Actualités High Tech, Robot, Électronique, DIY et Arduino..

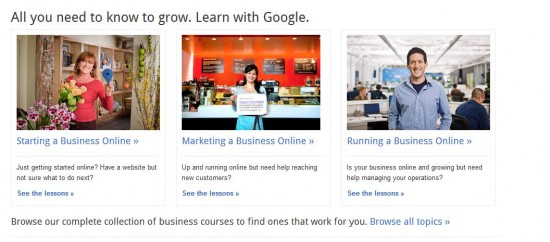

Après Facebook le mois dernier, c'est au tour de Google de lancer sa plateforme de ressources à destination des entreprises. Learn with Google se veut être un passage obligé pour les petites et moyennes entreprises, afin qu'elles apprennent à correctement utiliser l'ensemble des services de Google qui leur sont dédiés, et à bien s'occuper de leur présence en ligne. Annoncé hier sur le blog officiel Inside Adwords, ce nouveau centre de ressources est divisé en trois grandes catégories : démarrer son activité en ligne, optimiser son marketing, et bien gérer son entreprise en ligne.

C'est bien l'apprentissage qui est au centre des préoccupations ici : les différents thèmes abordés sont divisés en "leçons". Pour chacune d'entre elles, une vidéo ou un article explique clairement les tenants et les aboutissants du sujet traité. C'est plutôt clair et très didactique, Learn With Google s'adressant clairement aux personnes ayant une connaissance très limitée du web. En bonus, vous pourrez télécharger des documents à remplir pour vous aider, par exemple pour construire votre stratégie de présence en ligne.

Bien évidemment, l'objectif est de promouvoir les outils proposés par Google, ce qui rappelle fortement le centre de ressources de Facebook. Mais là où on pouvait reprocher au réseau social un certain manque de consistance aux niveau de l'aide proposée, Learn WIth Google se révèle bien plus complet, et dépasse davantage du simple cadre de l'auto-promotion. Cependant, on peut également se demander comment les entreprises accèderont à cette plateforme, si elles ne sont pas en premier lieu sensibilisées à ces questions.

Voici la toute première leçon de Learn With Google, où l'on apprend logiquement pourquoi il est important d'être présent sur Internet.

Le site Learn with Google

Voici une techno suffisamment insolite pour que j’en parle… Il s’agit d’un système de contrôleur baptisé Quantum Phantom, qui avec une simple webcam, permet de diriger le curseur de la souris.

Mis au point par un ingénieur du nom de Ben Wu, ce prototype permet de bouger des fenêtres ou encore dessiner sur l’écran. J’ai pourtant beaucoup d’imagination mais si quelqu’un est capable de m’expliquer à quoi pourrait servir ce truc, mis à part concevoir une version 2011 de Duck Hunt, je suis preneur :-)

In San Miguel Cuevas -- or Nuyuco, Face of the Mountain, in Mixteco -- just 500 people out of 3000 remain. Its streets are largely empty, its fields stand deserted, its century-old way of life lies in shambles as families dissolve to the north, rending the social fabric of this traditional agrarian society. Old women raise grandchildren left behind by their mothers, teenage girls do the work of absent fathers, and old men sit alone, abandoned by their children. "I only think about dying," one 70 year old said, "my only worry is how my funeral will be."

Photographer Matt Black first photographed the mixteca in 2000. He has since made 12 trips to the region, and plans more. To contribute to the project, visit his Kickstarter project site. -- Lane Turner (32 photos total)

Quelques sites très populaires ont mis à la mode le terme « réseau social ». Pourtant, ce terme dont usent et abusent les médias cache le caractère extrêmement centralisé de ces sites et avec lui les problèmes que posent le fait de confier des données personnelles à une entreprise unique. Des alternatives décentralisées existent, même si elles n'ont pas encore la faveur des médias. Grâce à elles, les utilisateurs soucieux de leur vie privée peuvent passer des bases de données sociales aux réseaux sociaux.

Un réseau est un ensemble de nœuds et de liens. Un lien relie deux nœuds. Cette définition simple s'applique à de nombreux domaines : EDF, les chemins de fer ou encore les routes sont des réseaux « physiques ». Depuis un certain nombre d'années, nous utilisons un réseau : Internet. Ce dernier est lui-même un ensemble de réseaux à la fois physiques (constitués de câbles, d'équipements informatiques et d'ondes), logiques (chaque ordinateur peut faire partie d'un réseau domestique, d'entreprise, etc.) et applicatifs (chat ou mail par exemple).

Nos relations amicales ou professionnelles sont aussi des réseaux : les sociologues les baptisent réseaux sociaux. Un réseau social est un réseau dont les nœuds sont des individus ou des organisations et les liens sont leurs échanges. Une caractéristique de ces réseaux est que les liens n'ont pas d'existence physiques, pour ne pas disparaître, ils doivent en permanence être entretenus : un ami que vous n'appelez pas assez souvent, un client que vous ne démarchez plus, un oncle dont vous oubliez l'anniversaire…

Pour entretenir notre réseau social, nous utilisons des outils qui sont souvent eux mêmes basés sur réseaux : le plus ancien est sans doute le courrier que l'on s'échange via le réseau postal. Outre le courrier ou le téléphone, de nos jours les outils les plus populaires passent par Internet : chat, mail et ce qu'on appelle les réseaux sociaux.

Cette dernière appellation est problématique, car :

- elle entretient la confusion entre le réseau social (amis, collègues...) et l'outil de communication ;

- ce ne sont pas des réseaux : ce sont des sites et des bases de données dans lesquelles l'utilisateur stocke des informations sur son réseau social ;

- Il vaudrait donc mieux parler de sites sociaux ou plus clairement de bases de données sociales.

Quant aux bases de données, il s'agit d'un ensemble d'informations stockées dans un système informatique. Il existe bien des manières d'accéder à une base de données, l'une d'elle est d'utiliser un site web : la plupart des sites sont en fait des interfaces pour accéder à une base de données. Par exemple, le site de la Fnac permet d'accéder à plusieurs bases de données : la base des produits, la base des commandes et des paiements…

Bases de données et réseaux : avantages et inconvénients

La plupart du temps, on ne choisit pas son support de communication ; ce sont les autres qui nous l'imposent. À quoi bon disposer d'un dispositif ultra-moderne si on ne peut entrer en contact avec personne ? L'effet de groupe est donc prédominant. C'est parce que tout le monde dispose d'un téléphone et d'une boite postale qu'il est quasiment impossible de s'en passer.

Pourtant le choix de ces supports a des conséquences importantes sur :

- les coûts : cela va du paiement à la seconde aux financements par la publicité en passant par le forfait ;

- la confidentialité et la sécurité : certains systèmes sont anonymes, d'autres exposent vos communications à tous, d'autres au contraire vous garantissent que seuls vos correspondants seront concernés ;

- la maîtrise : qui peut décider de l'évolution voire l'arrêt du système ? qui autorise ou en interdit l'accès ?

Les bases de données sociales : la centralisation extrême

La plupart du temps l'utilisateur n'a pas conscience qu'il s'agit d'une base de données puisque la seule chose qu'il voit, c'est le site ou l'application proposé par le fournisseur. Il s'incrit sur le site, lit vaguement les conditions ou le contrat d'utilisation et commence à l'utiliser sans se poser de questions.

L'avantage de ce modèle centralisé est en effet sa simplicité et son confort pour l'utilisateur. Toute la technique, de l'installation à la maintenance, est assuré par le fournisseur. L'utilisateur est un simple consommateur d'un service qu'il paye soit directement (paiement à l'utilisation ou abonnement), soit en « temps de cerveau disponible » (publicité) ou encore avec ses données personnelles (reventes de coordonnées, études marketing...).

Tant qu'il reste dans le cadre de la loi, le fournisseur est tout puissant : il décide qui peut ou ne peut pas accéder à son système, il peut y pratiquer la censure, le faire évoluer à tout moment... Bien sûr il doit se comporter en dictateur éclairé : les utilisateurs sont certes relativement captifs, ils risquent de perdre leur réseau social, mais restent des clients dont le mécontentement peut entraîner des départs en masse vers la concurrence. L'Etat peut également le contraindre, par exemple à communiquer toutes les données à la Justice, aux services de renseignements ou à censurer des contenus illégaux.

Les réseaux de bases de données sociales : la décentralisation possible

Ces réseaux sont proches des bases de données sociales. Il y a toujours au moins un fournisseur et des utilisateurs. La grande différence est que chaque utilisateur peut devenir son propre fournisseur, juste pour lui même ou pour d'autres utilisateurs (famille, association, entreprise...). Il doit alors gérer sa propre base de données et l'interconnecter avec celles des autres fournisseurs.

Être son propre fournisseur est assez contraignant. Il faut d'abord des compétences pointues en informatique et en réseau. Cela demande ensuite une maintenance non négligeable : les logiciels doivent être mis à jour, l'ordinateur doit tourner pratiquement 24h/24... En contrepartie, l'utilisateur/fournisseur maîtrise ses données et ne dépend pas du bon vouloir d'une entreprise ou d'une administration unique.

Même sans devenir son propre fournisseur, ce modèle donne une plus grande liberté de choix : si l'on ne se sent pas les compétences, on peut faire appel à un prestataire dont on pourra changer si jamais il est défaillant.

Les réseaux sociaux : la décentralisation totale

Tout d'abord, ils sont plus difficiles à créer et ne représentent pas d'intérêts financiers pour les entreprises du milieu, ce qui explique qu'on commence à peine à voir émerger des logiciels de qualité dans ce domaine.

Ensuite, ils sont souvent inutilisables en entreprise. Ces dernières mettent en place des politiques de sécurité qui font que généralement seul l'accès aux pages webs est possible. Or le web fonctionne de manière très centralisée, il ne peut donc pas servir de socle technique à ces logiciels.

Enfin l'effet réseau joue ici : les gens ne vont sur un réseau que s'il y a du monde. Or ces projets sont souvent jeunes et donc avec peu d'utilisateurs.

Rejoindre un réseau

Avec les bases de données sociales, rien de plus simple en apparence : tout le monde est capable de remplir un formulaire d'inscription. Lire les contrats et comprendre des conditions d'utilisation rédigés en argot juridique est une autre paire de manches, mais on peut retenir une chose : vous serez pratiquement toujours à la merci du fournisseur, notamment si le service est gratuit et financé par la publicité.

Examinons trois solutions plus décentralisées qui proposent les fonctionnalités minimales d'un réseau social moderne :

- messagerie instantanée (chat) ;

- messagerie asynchrone (mail) ;

- partage de fichiers (photos, vidéos, documents...) ;

- publication de contenu (blog).

Les bonnes vieilles technos

Il existe depuis longtemps des technologies pour communiquer sur Internet. Leur ancienneté a plusieurs avantages : tous les ordinateurs disposent en standard de logiciels pour les utiliser, elles sont robustes et éprouvées et la documentation est abondante.

Cette première solution consiste à combiner quatre protocoles que vous connaissez sans doute déjà : IRC pour le chat, SMTP pour les mails, FTP pour le partage de fichier et HTTP pour le blog.

En installant ou en louant un PC qui tourne 24h/24 avec tous ces logiciels serveurs qui implémentent ces protocoles, vous disposerez des fonctionnalités listées ci dessus en toute indépendance et vos amis pourront y accéder sans installer de logiciels supplémentaires. Peu contraignante pour vos amis, cette solution l'est pour vous. Prévus pour des informaticiens, ces logiciels sont complexes à configurer et à maintenir.

XMPP, le protocole qui devrait un jour tout faire

XMPP serait parfait s'il ne souffrait pas d'un grave défaut : les logiciels clients que l'on utilise pour y accéder sont souvent minimalistes, ce qui fait que certaines fonctionnalités, outre le chat entre deux personnes, ne sont pas implantées ou ne sont pas optimisées. Ainsi, si votre correspondant n'utilise pas le même client, il se peut que vous ne pussiez pas faire tout ce que vous souhaitiez. Cette situation est très pénible et dure depuis un moment, mais elle pourrait évoluer dans les années qui viennent. À condition que les utilisateurs, impatients, ne passent pas à autre chose.

Il faut quand même noter que de nouveaux clients, à l'interface calquée sur les bases de données sociales populaires, sont en cours de développement : Jappix, Lorea et Movim sont très prometteurs.

Retroshare, le challenger pensé pour les utilisateurs

Retroshare est un logiciel de communication décentralisée. Il propose les fonctions de chat, mail, blog, partage de fichier et de forum de discussion. Contrairement aux précédentes solutions qui sont des bases de données sociales en réseau, il s'agit d'un vrai réseau social. Il a été créé pour être mis dans les mains des utilisateurs finaux et non d'administrateurs systèmes. Il n'est pas non plus nécessaire de le laisser tourner en permanence. Vous l'installez et commencez à l'utiliser en quelques minutes, vous le fermez quand vous n'en avez plus besoin.

Utilisation quotidienne

En allant voir ce blog, « canal » dans le vocabulaire de Retroshare, vous constatez que cet ami résume ses vacances et a mis à disposition ses photos, un clic les ajoute à votre liste de téléchargement. Comme vous étiez aussi présent pendant ces vacances, vous répondez sur son canal en ajoutant vos propres photos.

Après avoir lu ce blog, vous décidez d'aller voir ce nouveau forum. Vous constatez qu'il s'agit d'une discussion sur les qualités cinématographiques d'un film de science fiction réalisé par David Lynch. Outré par la présence d'un lien pour télécharger ledit film, vous répondrez pour déconseiller aux gens de cliquer pour l'ajouter à leur liste de téléchargement.

L'auteur du message contenant le lien n'ayant pas utilisé le mode anonyme pour envoyer son message sur le forum, vous utilisez la messagerie pour lui indiquer qu'il est un vil pirate.

Comme il se fait tard, vous écrivez dans le chat un « bonne nuit » que tous vos amis verront. L'un d'eux vous engage dans un chat privé pour vous signaler de ne pas oublier un rendez vous important. Après lui avoir assuré que vous ne l'oublierez pas, vous fermez enfin l'application. Les photos ne sont pas toutes téléchargées, tant pis, le téléchargement reprendra à votre prochaine connexion.

Un avenir prometteur

Retroshare n'est pas parfait, mais c'est la solution la plus à même de redonner le contrôle aux utilisateurs de réseaux sociaux. Les seuls défauts viennent de la jeunesse du projet : il y a encore peu de monde dessus, la gestion des droits n'est pas encore assez fine (vous partagez tout ou rien avec tous vos contacts), la création d'un compte pourrait être plus conviviale... Mais ce projet, qui n'en est encore qu'à la version 0.5, évolue vite.

Il faut enfin noter que ce logiciel pourrait connaître un grand succès pour ses fonctionnalités « non sociales » : il permet de partager des fichiers ou de discuter dans des forums de façon totalement anonyme. Les lois et les attaques contre les sites de téléchargements vont pousser les utilisateurs vers ce type de logiciel.

Le futur

S'il est difficile de faire des prédictions, on peut être certain d'une chose : les considérations économiques et politiques vont modeler le futur des bases/réseaux sociaux. Les entreprises investiront pour fournir des bases sociales et capter des utilisateurs tant que leurs données privées auront de la valeur. Les États chercheront à les contrôler et à canaliser les mouvements

de masse qu'ils permettent.

La plus grande inconnue est ce que vont faire les utilisateurs : aujourd'hui, ils ont encore le choix entre rester consommateurs de bases sociales ou devenir acteurs de réseaux sociaux.

- Le site officiel de RetroShare

- RetroShare : montez votre réseau P2P privé, sur le forum du Site du Zéro

Un certificat SSL frauduleux pour *.google.com a été identifié hier, cf le message officiel sur le blog de Google.

Avec un tel certificat dans la nature, les internautes peuvent être la cible d'attaques dite de MITM (Man-In-The-Middle - ou "homme du milieu") alors qu'ils se connectent aux services de Google comme Gmail par exemple. Un attaquant serait donc en mesure de voir le contenu des communications à l'insu de la personne pour lire ses mails.

Selon un échange sur le forum de support de Google UK, il semblerait que cette attaque soit liée avec des écoutes illégales de communications Internet depuis l'Iran : Information à prendre avec des pincettes car rien n'est sûr mais cela semble tout à fait vraisemblable. En effet, l'article de l'EFF intitulé "Iranian Man-in-the-Middle Attack Against Google Demonstrates Dangerous Weakness of Certificate Authorities" confirme l'incident et remet une couche sur le danger que représente le système basé sur les autorités de certification.

Autorité de certification : DigiNotar

Ce certificat a été émis par l'autorité de certification DigiNotar (Pays-Bas). Pour le moment, on ne sait pas si leur procédures de délivrance de certificats sont en cause ou si ils ont été victimes d'une intrusion. Les détails du certificat SSL frauduleux sont disponibles ici sous Pastebin.

La réaction de Mozilla est tranchante : L'autorité de certification DigiNotar est révoquée de la liste des autorités approuvées dans Firefox, Seamonkey et ThunderBird. Tous les certificats émis par DigiNotar sont donc invalidés (donc celui émis pour *.google.com mais aussi bien d'autres par la même occasion).

Visiblement, aucune info de visible sur le site web de DigiNotar

Faire le ménage

Il est recommandé de mettre à jour son navigateur Firefox pour bénéficier de la liste des autorités de certifications mise à jour suite à la révocation par Mozilla.

Pour les personnes ne pouvant mettre à jour leur navigateur ; il leur est possible de révoquer manuellement DigiNotar en suivant ce guide pour Firefox.

Pour Internet Explorer iront sous "Outils" puis "Options Internet" ; sélectionner l'onglet "Contenus". Cliquer sur le bouton "Editeurs" (dans la section "certificats") et selectionneront l'onglet "Autorités principales de confiance" : Ils pourront supprimer l'entrée "DigiNotar root CA".

Vers un autre système ?

Le problème du système a été une nouvelle fois pointé du doigt par Moxie Marlinspike lors de la Defcon 2011 : L'une des solutions proposée s'appuie sur le système baptisé "Convergence" qui ; via une extension Firefox ; rends le contrôle à l'utilisateur. A suivre.

Jean-François Audenard

Crédit : © Joerg Habermeier - Fotolia.com

Après un petit passage express à Pas Sage En Seine, vendredi dernier, je me suis ensuite rendu chez Mickey à Marne La Vallée pour la célèbre Nuit du Hack.

Le principe pour ceux qui auraient découvert mon site il y a 2 jours, est plutôt cool. 24h de conférences, de hacking et d’ateliers avec 900 personnes dont de vraies pointures… Cette année, la NDH se déroulait au centre de conférence de Disneyland et je dois dire que c’est plutôt cool d’arriver dans ce paysage pour enfant en sortant du RER ![]()

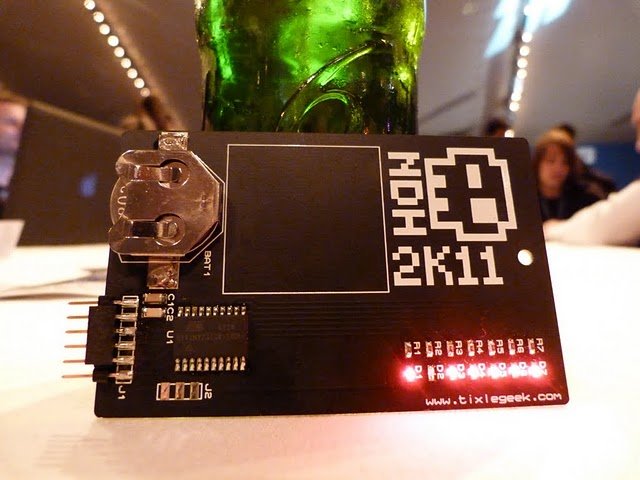

En arrivant, j’ai hérité d’un badge très sympa, 100% électronique avec des petits secrets dedans :

D’ailleurs, Tix Le Geek a fait un petit tuto (et sa suite) qui explique comment reverser ce badge un peu spécial, qu’il a lui-même conçu. En ce qui me concerne, je le trouve magnifique et je le garde, comme un beau souvenir. Pour la petite histoire, j’ai pris l’avion avec dans la valise (aller-retour) et j’ai eu du bol que les mecs ne tombent pas dessus, sinon, on m’aurait accusé de transporter un détonateur ou je ne sais quoi.

Au niveau des conférence, voici en vrac, celles qui m’ont le plus plu…

La petite conf 8-bits revival de mon copain Bruno Kerouanton qui nous a fait rêver avec des demo du passé…

Une conf que j’ai loupé mais dont on m’a fait un beau résumé (et que j’ai ensuite été chercher sur le net) est celle de l’ami Virtualabs qui est revenu sur les possibilité de hack avec l’OS mobile Android et nous a fait une petite démo montrant carrément comment géolocaliser un téléphone Android, simplement grâce à l’envoi d’un SMS. Diabolique !

Une conf qui nous a bien fait marrer les copains et moi, c’est comment hacker une nana… Ou plutôt comment draguer une fille quand on est un gros geek pas très doué. Franchement, on a ensuite testé avec la serveuse du resto et ça n’a pas marché… donc j’ai de gros doute sur ce qu’a expliqué David Dumas, mais c’était quand même bien fun !

Une conf + un atelier sur le lockpicking, dont une démonstration de lockpicking sur une serrure à pompe, absolument délicieuse.

Pour la petite histoire, il y avait la possibilité d’acheter à prix préférentiel des kits de lockpicking… Je m’en serai bien offert un, mais j’avais déjà le badge qui risquait de ne pas passer la douane alors je n’ai pas osé. ![]()

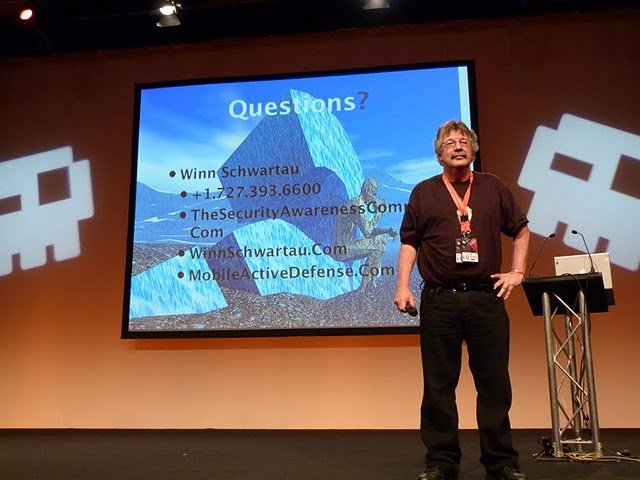

Enfin, dernière conf qui m’a boosté, c’est celle de Winn Schwartau, qui grâce à des slides plutôt amusants, a passé en revu tous les dangers qui nous menacent, de l’info war au hacking, surtout lorsque ces techniques sont appliquées par des gens très très vilains. Magique !

La seconde partie de soirée, s’est ouverte au puçage de consoles avec l’ami Xavbox et au lockpicking bien sûr, mais surtout au challenge public et au CTF. Le challenge public est ouvert à tous et propose différentes épreuves de hacking. Je n’y ai pas participé, mais bizarrement, j’ai eu 2 sons de cloche : C’est trop simple / C’est trop compliqué. Donc je n’ai pas d’avis sur la question mais si vous étiez présent, j’aimerai avoir votre ressenti sur l’épreuve publique.

En ce qui concerne le CTF, le principe était de protéger le serveur de son équipe, tout en essayant de hacker le serveur des équipes adverses… Il y avait des équipes amateurs, mais aussi quelques équipes bien aguerries dont une en provenance directe de Russie (rien que ça… Ils avaient l’air d’être très très balèses d’ailleurs.). Mais malheureusement, l’équipe de la NDH a eu un gros souci technique, ce qui a provoqué après des heures de lutte acharnée, l’annulation du CTF. Vraiment dommage et je comprends que certains aient été déçus mais on le sait tous, parfois, quand ça veut pas, ça veut pas…

J’ai rencontré pas mal de monde durant cette nuit, et avec l’ami Alkpone, on a dev un petit truc que je mettrai à dispo très bientôt (faut encore le repackager et l’améliorer). En tout cas, je me suis bien marré, j’ai encore une fois appris pas mal de truc, et j’ai hâte d’être à l’année prochaine car Hackerzvoice aura 10 ans !! Ça risque d’être épique !

J’ai du malheureusement partir vers 3h du mat (encore merci à l’ami Iztkombi1), car le lendemain, j’avais un impératif. J’espère juste que l’année prochaine, l’équipe de la NDH s’arrangera avec l’équipe de Pas Sage En Seine pour que les events ne tombent pas en même temps ![]() pliiizzzz !

pliiizzzz !

Merci à Crashfr, Freeman et tous les copains organisateurs de la NDH ! Malgré les petits incidents, vous avez quand même grave assuré ! 900 personnes passionnées par la sécurité informatique, c’est pas rien !

Photos : w_a_s_t_e + Emilien Girault